최근 국내 가상화폐 거래소를 사칭한 피싱 사이트가 발견되어 사용자들의 주의가 요구된다.

비트코인, 이더리움 등 가상화폐에 대한 관심이 높아지면서 가상화폐 거래소를 통한 거래가 활발히 진행되고 있다. 문제는 이를 노린 사이버 공격도 활발해지고 있다는 것이다. 얼마 전 발생한 가상화폐 거래소 해킹에 이어 이번에는 가상화폐 거래소로 위장한 피싱 공격이 나타났다. 공식 가상화폐 거래소라 하더라도 정부의 관리, 감독을 받지 않는 사설 기관이기 때문에 피해를 입더라도 보상 받을 방법도 없어 더욱 심각한 위협이 되고 있다.

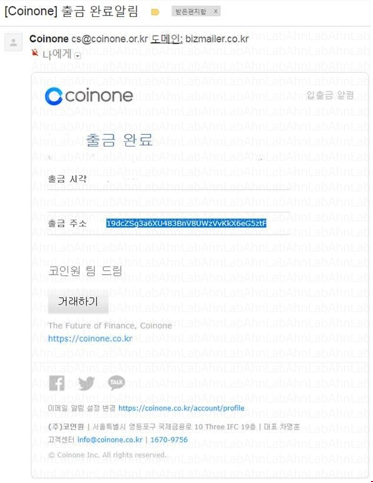

공격자는 [그림 1]과 같이 ‘출금이 완료되었다’는 제목과 내용의 메일을 이용해 사용자를 현혹시킨다. 사용자가 상세 내용을 확인하기 위해 [거래하기] 버튼을 클릭하면 가상화폐 거래소를 사칭한 피싱 사이트로 연결된다.

[그림 1] 국내 가상화폐 거래소 사칭 스팸 메일

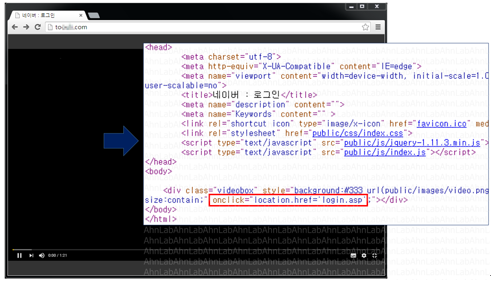

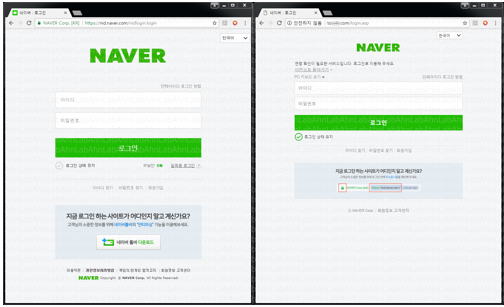

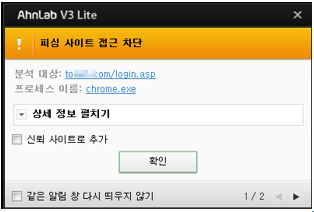

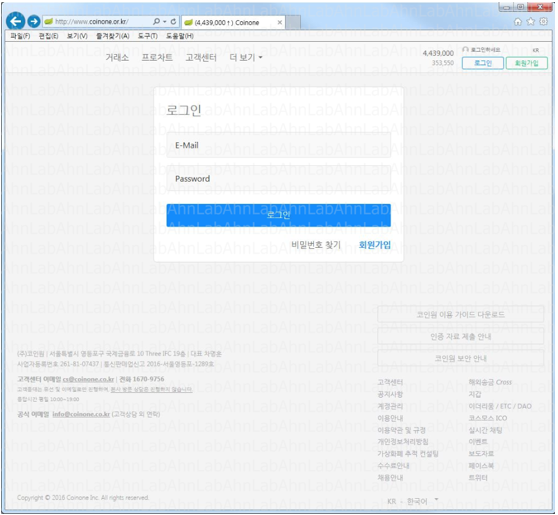

연결된 피싱 사이트는 잘 알려진 국내 가상화폐 거래소와 유사한 도메인을 사용하는 등 교묘하게 위장하고 있다. 해당 피싱 사이트는 [그림 2]와 같이 사용자의 로그인을 유도하는데, 이때 입력한 계정 정보는 공격자에게 전송된다. 가상화폐 거래소 계정이 유출되면 사용자가 보유한 가상화폐를 탈취하거나 동일한 계정을 사용하는 다른 사이트를 이용할 수 있기 때문에 금전 피해를 비롯한 직•간접적인 피해가 발생할 수 있다.

[그림 2] 국내 가상화폐 거래소로 위장한 피싱 사이트

늘 그렇듯, 많은 사람들의 관심이 쏠리는 곳에 악의적인 공격자들도 관심을 갖기 마련이다. 가상화폐는 투자 등 경제적인 이슈와 밀접하기 때문에 이를 노린 사이버 공격은 더욱 증가할 전망이다. 가상화폐는 사이버 공격뿐만 아니라 보이스 피싱, 투자 사기 등 실제 사회에서의 범죄까지 잇따라 발생하고 있다.

게다가 최근 국내 가상화폐 거래소 해킹 사건으로 유출된 계정 정보를 이용한 스팸 메일 등 2차, 3차 공격이 발생하고 있어 더욱 각별한 주의가 필요하다. 스팸 메일의 피해를 예방하기 위해서는 알 수 없는 발신자가 보낸 메일은 열어보지 않는 것이 좋다. 또 피싱 사이트에 의한 피해를 예방하려면 인터넷 이용 시 주소 표시줄에 표시된 사이트의 주소를 반드시 확인하는 습관을 갖는 것이 중요하다. 교묘한 피싱 사이트는 정상적인 사이트와 매우 유사한 도메인 주소나 이미지를 사용하는데, 자세히 살펴보면 정상 사이트와 조금씩 차이를 보이는 부분이 있다. 특히, 다른 페이지로 연결해 로그인을 요구할 경우, 해당 웹 페이지의 주소가 실제 본인이 로그인하려는 사이트의 주소가 맞는지 등을 반드시 살펴보는 것이 좋다.

'정보보안기사 > 보안이슈' 카테고리의 다른 글

| 나만 궁금할까? 비트코인에 관한 모든 것! (1) | 2017.08.31 |

|---|---|

| 알고 보면 더 놀라운 가상화폐에 관한 A to Z (0) | 2017.08.31 |

| 커뮤니티를 파고든 피싱 기승 (0) | 2017.08.24 |

| 쫓으려다 쫓긴다? 방문자 추적 앱의 실체 (0) | 2017.08.24 |

| 2016년 Mirai 동향 보고서 (0) | 2017.08.22 |